Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

| Tags |

|---|

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Entre le rapport Villani et le plan d’investissement de 1,5 milliards d’euros annoncé par Emmanuel Macron jusqu’en 2022, l’intelligence artificielle (IA) s’annonce comme le nerf de la guerre économique dans les prochaines années. Santé, transport, banque, etc, comment l’IA va-t-elle impacter votre vie de tous les jours ?

Une mise en conformité complète avec le Règlement général sur la protection des données à l’horizon du mois de mai est illusoire pour beaucoup d’établissements. Mais la France bénéficie déjà d’un cadre réglementaire exigeant en matière de protection des données personnelles.

Alors que bon nombre d’entreprises en sont encore à mettre en place des plans de transformation digitale, arrive maintenant, avec l’avènement de l’IA, une vague encore plus profonde qui s’apparente à une vraie révolution industrielle. La désintermédiation et la digitalisation des métiers a déjà été un premier choc que beaucoup de secteurs ont pris de plein fouet. Il ne faudrait pas qu’il en soit de même avec l’IA.

Check Point® Software Technologies Ltd. a publié son Rapport Sécurité 2018. Le Rapport Sécurité 2018 examine les problèmes auxquels sont confrontés les professionnels de la sécurité informatique du monde entier dans tous les secteurs, et fournit aux directions et aux professionnels de la cybersécurité les informations dont ils ont besoin pour protéger leur entreprise contre les cybermenaces de 5e génération.

Stéphane NEREAU's insight:

« Le rapport fournit une vue d’ensemble sur le paysage des menaces dans lequel les cyberattaques de 5e génération deviennent de plus en plus fréquentes, » ajoute Doug Cahill, Directeur de groupe et analyste senior en cybersécurité auprès du cabinet d’études de marché Enterprise Strategy Group. « Aucune entreprise publique ou privée n’est immunisée. Les hôpitaux, les administrations municipales et les grandes multinationales encourent des risques, mais 97 % de toutes les entreprises ne sont pas équipées pour faire face à ces méga-attaques de 5e génération. Cela doit absolument changer. »

La Corée du Sud a été frappée par des attaques de grande ampleur depuis une dizaine d'années. Elle est particulièrement visée par son voisin la Corée du Nord. Les pirates informatiques nord-coréens sont parmi les plus agressifs au monde selon FireEye, société américaine spécialisée dans la cyber sécurité.

La connaissance est un outil important pour se défendre contre les cyberattaques. Si une entreprise sait comment et sur quoi une attaque pourrait avoir lieu, elle peut s’armer en conséquence. C’est là, dans le cadre de la prévention, que la Threat Intelligence entre en jeu: une longueur d’avance en matière de connaissances sur plusieurs niveaux.

Le réseau social a vendu un accès facilité aux tweets à l’entreprise GSR. C’est elle qui a fourni les données de 87 millions d’utilisateurs de Facebook à Cambridge Analytica.

Stéphane NEREAU's insight:

L’entreprise Cambridge Analytica, spécialisée dans l’influence politique et proche de Donald Trump, est au cœur d’une polémique pour avoir siphonné les données de 87 millions d’utilisateurs de Facebook. Samedi 28 avril, Twitter a confirmé au journal britannique The Telegraph que GSR, l’entreprise par laquelle est passée Cambridge Analytica pour récupérer les données Facebook, avait également aspiré des données d’utilisateurs de Twitter.

Au cours de l'année 2010, 9,4 millions de Francçais ont été victimes de la cybercriminalité, soit une victime toutes les trois seconde.

Stéphane NEREAU's insight:

Plus de neuf millions de Français ont été victimes de la cybercriminalité au cours de l'année 2010. Dans son rapport annuel Symantec, l'éditeur du logiciel de sécurité Norton, souligne que "9,4 millions de victimes en France, c'est près d'une victime toutes les trois seconde".

En l’absence de direction informatique et de personnels dédiés, comment se protéger des menaces les plus fréquentes ?

Stéphane NEREAU's insight:

Dans l’imaginaire collectif, la sécurité informatique est de plus en plus souvent associée à la figure du hacker et aux grandes attaques sophistiquées qui défraient la chronique et font la Une des médias. Pour les petites et moyennes entreprises, elle consiste à faire face à des offensives plus terre-à-terre qui, jour après jour, risquent de compromettre l’activité. En l’absence de direction informatique et de personnels dédiés, comment se protéger des menaces les plus fréquentes ?

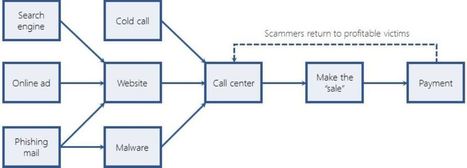

Comme l'a constaté le FBI, les cybercriminels aux Etats-Unis se font passer pour des agents du gouvernement, des représentants du support technique d'entreprises de services GPS, revendeurs d'imprimantes, opérateurs télécom, voire même pour des agents de change de devises virtuelles. Selon Microsoft, les arnaques à l'assistance technique ont bondi de 24 %.

Vous avez sûrement remarqué que plusieurs des sites web que vous utilisez quotidiennement vous ont demandé d’accepter leurs nouvelles règles de confidentialités : c’est simplement que la mise en application du RGPD arrive le mois prochain. Une bonne raison pour faire le point sur ce nouveau règlement.

À 30 jours de l’entrée en vigueur du RGPD, les entreprises retardataires essayent de se rassurer, parfois à grand renfort d’idées reçues. |

Une étude réalisée par Freeform Dynamics et commandée par CA Technologies montre les avantages de l’adoption des méthodes agiles. Les méthodes agiles apportent la flexibilité indispensable aux entreprises.

From

www

L’administration d’une entité économique passe en premier lieu par la sécurisation de ses intérêts. Lutter contre le cyberterrorisme est devenu une variable essentielle de bon nombre de PME, cibles privilégiées de cette nouvelle menace.

L'industrialisation des cyberattaques s'est poursuivie en 2017. Plus efficaces et plus rapides, les hackers n'épargnent aucun secteur.

Stéphane NEREAU's insight:

Les professionnels de la cybersécurité, comme les entreprises qui en souffrent , sont unanimes : la cyberfraude s'est professionnalisée au cours des dernières années . Les attaques sont plus ciblées, plus travaillées et plus ambitieuses. Avec, côté entreprises, des conséquences plus lourdes. Un rapport récent de FireEye (1) fait le point sur les changements et les nouveautés techniques qui conduisent à cette impression générale.

Alors que bon nombre d’entreprises en sont encore à mettre en place des plans de transformation digitale, arrive maintenant, avec l’avènement de l’IA, une vague encore plus profonde qui s’apparente à une vraie révolution industrielle. La désintermédiation et la digitalisation des métiers a déjà été un premier choc que beaucoup de secteurs ont pris de plein fouet. Il ne faudrait pas qu’il en soit de même avec l’IA.

Stéphane NEREAU's insight:

Les potentiels de gains de productivité et d’augmentation des profits sont tels que L’IA est une opportunité unique pour les nouveaux entrants, les followers, les challengers de ravir des parts de marché voire même le leadership aux belles endormies. Au-delà de la technologie en elle-même, c’est donc une nouvelle guerre économique qui s’annonce et qui ne cache pas son nom quand on entend le gouvernement Chinois en faire une cause nationale ou les Etats Unis investir des milliards de dollars. C’est dans cette perspective que les directions générales doivent prendre conscience des enjeux et se préparer à déployer tout en formant leurs salariés aux grands principes de l’IA pour qu’ils adhèrent au mieux à cette nouvelle collaboration entre l’humain et la machine.

Alors que le secteur de la cybersécurité est confronté à une véritable pénurie de talents, l’éditeur de logiciels antivirus McAfee a conduit une étude auprès des professionnels de la sécurité informatique afin de voir comment la colmater. Beaucoup jugent que c’est du côté des gamers qu’il est possible de dénicher de réels talents.

En Côte d’Ivoire comme au Bénin, les cybercriminels prospèrent grâce à des escroqueries qui font des victimes jusqu'en France. Face à l’ampleur du phénomène, des États africains s’outillent juridiquement pour mieux les combattre.

NTT Security a annoncé la publication de son rapport annuel GTIR (Global Threat Intelligence Report). NTT Security résume dans le GTIR 2018 les données de 6 100 milliards de logs et 150 millions d’attaques. Le rapport analyse les tendances mondiales des menaces en se basant sur les logs, événements, attaques, incidents et vulnérabilités des entreprises du groupe NTT. Il met en lumière les dernières attaques par ransomware, phising ou DDoS, démontrant l’évolution du paysage des menaces auxquelles sont confrontées les organisations mondiales.

Stéphane NEREAU's insight:

Les secteurs les plus touchés en 2017 : Finance et technologie à l’échelle mondiale ; Services professionnels et commerciaux et Finance dans la région EMEA Le rapport révèle notamment que le secteur financier est, à l’échelle mondiale, le plus attaqué : il passe de 14 % en 2016 à 26 % en 2017. Les attaques visant le secteur technologique ont également augmenté d’environ 25 % par rapport à 2016, représentant 19 % des attaques mondiales. Il est également le seul secteur a être présent au TOP 5 des secteurs les plus attaqués, dans l’ensemble des régions (Amériques, APAC, EMEA et Japon) et au niveau mondial. A l’inverse, le secteur gouvernemental a été plus épargné avec une réduction de 5 %. Dans la région EMEA, le secteur des services professionnels et commerciaux est la cible privilégiée des cyberpirates, alors qu’il est situé à la troisième place au niveau mondial.

Le growth Hacking est à la mode, pas seulement dans les start-up. Tout le monde s’y met, des livres sont publiés sur la question. Le growth hacking, c’est pour Frédéric Canevet :

Stéphane NEREAU's insight:

L’un n’exclut bien sûr pas l’autre. On le voit sur ce plan, le growth hacking est dans une zone noire. Ce n’est pas la peine d’attendre l’entrée en vigueur du RGPD pour changer de pratique. C’est déjà une pratique condamnable depuis fort longtemps ! Le RGPD va permettre d’assainir l’email marketing, notamment en raison du risque financier beaucoup plus élevé.

Les frontières numériques sur les données imposent de structurer des systèmes d'information très cloisonnés.

Stéphane NEREAU's insight:

Les décisions se multiplient, les frontières cyber se ferment, le cyber-protectionnisme a le vent en poupe. Les Etats-Unis portent plainte devant l'Organisation mondiale du commerce contre la loi de cybersécurité chinoise qui impose, entre autres, la localisation de systèmes et de données dans le pays. Les Etats-Unis viennent de bannir l'antivirus de Kaspersky des administrations américaines de crainte de piratage par la Russie. Symantec interdit la revue des codes sources de ses produits de sécurité par des gouvernements étrangers qui souhaitaient en vérifier concrètement l'innocuité. En parallèle, les incidents se multiplient avec des Etats de plus en plus impliqués dans la défense comme dans l'attaque.

Assa Abloy, l'un des trois acteurs majeurs du marché des serrures professionnelles, a vu la vulnérabilité de l'un de ses modèles dévoilée.

Stéphane NEREAU's insight:

L'entreprise spécialisée en cybersécurité, F-Secure, a repéré une faille de sécurité présente dans les serrures électroniques de chambres d'hôtels. Ce sont les modèles « vision », commercialisés par l'entreprise Assa Abloy, qui sont pointés du doigt. Des millions de chambres à travers le monde en sont équipées, notamment au sein des plus grandes chaînes hôtelières. Cette faille permet à des hackers expérimentés d'ouvrir n'importe quelle chambre, sans être repérés. Contacté par « Les Echos Executives », Christophe Sut, vice-président exécutif du groupe Assa Abloy, explique qu'aujourd'hui, « 3 à 6 % des chambres d'hôtels du monde entier seraient toujours équipées de ces serrures ». Explications.

Le Sénat a adopté dans la nuit de mercredi à jeudi le projet de loi sur la protection des données personnelles. Examiné en procédure d’urgence (une seule lecture par chambre), ce texte retranscrit en droit français le règlement européen sur la protection des données personnelle

Stéphane NEREAU's insight:

Le Sénat a adopté dans la nuit de mercredi à jeudi le projet de loi sur la protection des données personnelles. Examiné en procédure d’urgence (une seule lecture par chambre), ce texte retranscrit en droit français le règlement européen sur la protection des données personnelles (RGPD) qui entrera en application le 25 mai prochain. Or, comme l’a rappelé la rapporteure du texte, Sophie Joissains, citant un chiffre donné par l’Assemblée des départements de France, « à peine 10 % des collectivités territoriales seront prêtes à cette échéance, 85 % n’étant pas même informées du règlement ! »

Comme nous avons pu le voir, l’Intelligence Artificielle (IA) et le Big Data semblent se diffuser de manière assez rapide et trouver des applications dans des domaines variés et inattendus, que ce soit au sein de l’entreprise ou dans le domaine public. Au cours de leur histoire, le Big Data et l’IA ont eu une évolution non linéaire, une tendance qui semble perdurer et qui risque de s’accroître au cours des prochaines années. Si ces technologies semblent se diffuser massivement ces derniers temps, de nombreux défis émergent déjà pour barrer la route à leur progression. Cette partie n’a pas pour objectif d’être exhaustive, puisque prédire l’avenir est impossible, mais il nous semble toutefois pertinent de lister et de classifier les défis futurs de ces technologies.

Stéphane NEREAU's insight:

Le Big Data et l'IA connaissent des problématiques similaires. Pour comprendre cette interaction, il faut en premier lieu s’intéresser aux limites endogènes à ces technologies, c’est-à-dire aux limites qui ne dépendent que des chercheurs et des avancées scientifiques. Pour cela, nous parlerons d’abord des limites immatérielles avant de nous intéresser à leurs pendants matériels. Dans un dernier temps, il apparaît nécessaire d’évoquer les facteurs exogènes à ces technologies, c’est-à-dire tout ce qui empêche leur diffusion au sein des entreprises, mais qui n’est pas directement lié à la technologie. |