L'informatique joue un rôle primordial dans le bon fonctionnement des institutions bancaires, mais personne n'est à l'abri d'un disfonctionnement comme nous l'a montré la banque postale ces derniers jours. Dans la nuit du 29 au 30 juillet, un bug informatique a touché plusieurs services de la banque postale.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

| Tags |

|---|

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Pacte de non-agression, suite: tandis que d’autres comme Apple et Samsung mènent une guerre de tranchées avec leurs brevets, Google poursuit ses efforts pour éviter les batailles en s’engageant à ne pas attaquer sur la base de 79 brevets de plus, notamment liés aux centres de données.

Stéphane NEREAU's insight:

Le 9 août, Google a annoncé apporter 79 brevets supplémentaires "au service de l’open source". Ils couvrent des logiciels utilisés pour la gestion de data centers, y compris des middlewares, de la gestion d’hébergement distribué et de bases de données distribuées, et de la surveillance d’alertes.

Plus de 20 des sites internet et des applications mobiles dans le monde ne fournissent «aucune information» à leurs visiteurs concernant leur politique de protection des données personnelles.

Stéphane NEREAU's insight:

«Plus de 20% des sites et applications mobiles audités (dans le monde) ne fournissent aucune information à leurs visiteurs quant à la politique de protection des données suivie, alors même que ces sites ou applications collectent des données personnelles. Ce chiffre atteint même les 50% pour les seules applications mobiles», indique mardi un communiqué de la Cnil.

Une dizaine de poubelles connectées installées à Londres ont généré un scandale ces derniers jours dans la capitale anglaise. La raison : sous prétexte de diffuser de la publicité et des informations contextuelles en se connectant à Internet, elles collectaient des informations sur les smartphones des passants. Elles ont depuis été désactivées. Via Jean-Pierre Blanger, Bastien ÖK

Stéphane NEREAU's insight:

Condition sine qua non de cette collecte discrète : que les smartphones, tablettes et autres ordinateurs portables disposent d'un mode Wi-Fi actif. Le site Quartz, qui a été le premier a mettre en lumière cette démarche, explique qu'en une journée en juillet, les 10 poubelles connectées présentes à Londres ont enregistré plus de 100 000 adresses MAC.

En parallèle aux attaques ciblées utilisées par les cybercriminels pour pénétrer sur les réseaux d’entreprise, il existe une autre menace potentielle pour toute entreprise : ses employés.

Stéphane NEREAU's insight:

Que ce soit de façon délibérée ou accidentelle, les employés peuvent porter la responsabilité de la divulgation d’informations confidentielles ou de violations du copyright, ce qui peut entraîner des contentieux.

From

t

Tandis que la quasi-totalité des services de renseignement de la planète cherchent probablement comment identifier les prochains Snowden et Manning dans leurs rangs, il n'est pas inutile de se poser la même question pour l'entreprise.

Stéphane NEREAU's insight:

Or deux tendances actuelles jouent contre l’entreprise. Selon une étude du groupe Burning Glass, la demande pour des professionnels en SSI a augmenté 3,5 fois plus vite que pour les autres métiers de la IT (et accessoirement 12 fois plus vite que la demande pour toutes les autres professions confondues). Si c’est plutôt une bonne nouvelle pour les candidats qui ont la chance de répondre au profil, ça l’est beaucoup moins pour les entreprises. Car si elles ont pu dans un premier temps continuer à subvenir à leurs besoins en jouant la carte des salaires et des conditions de travail, cette stratégie n’est évidement pas tenable tant le déficit est important. Elles devront à terme se résigner à élargir leur recrutement à des exécutants moins bien formés. Et c’est d’ailleurs semble-il déjà partiellement le cas : un sondage mené par Tripwire durant la dernière conférence Black Hat aux Etats-Unis a révélé que 44% des participants – qui sont des experts – préféreraient avoir du personnel mieux qualifié en SSI plutôt qu’une augmentation de leur budget annuel.

Le hacker Rex Mundi demandait une rançon de 22.000 euros à Numericable pour ne pas diffuser un fichier pirate contenant les données de 6.000 clients. Entre 2011 et 2012, en Belgique, les actes de cybersabotage ont augmenté de 5.000%.

OVH vient de donner le coup d'envoi du VAC, son service maison de protection contre les attaques DDoS (déni de service).

Récemment, beaucoup d’exploits liés à la cybercriminalité commencent toujours de la même façon, à savoir au moment où quelqu’un ouvre un e-mail piégé, clique sur une pièce jointe, devient involontairement une victime mais aussi le maillon faible malgré lui.

Des experts informatiques du United States Cyber Command (USCYBERCOM) ont aidé début 2013 le service général du renseignement et de la sécurité (SGRS) de l’armée belge à éliminer un virus découvert dans son système informatique, rapporte le journal...

Après la découverte, la semaine dernière, d'une faille de sécurité dans le navigateur Firefox qu'utiliserait le FBI pour pister les utilisateurs de Tor, les fondateurs du réseau sécurisé déconseillent [...] (Espionnage : le projet TOR déconseille...

Un rapport rédigé par des experts juridiques de l'Université d'Amsterdam affirme que le Patriot Act contourne les lois européennes en matière de données à caractère personnel

Stéphane NEREAU's insight:

Les lois de protection de données européennes ne protègent pas les citoyens européens contre des lois extra-territoriales comme celles des USA.

il est tres important d'avoir un ordinateur toujours à jour, que se soit le systeme Windows ou tout vos logiciels installer sur votre ordinateur, en savoir plus...

Stéphane NEREAU's insight:

Pour éviter que son PC soit infecté par des virus, spyware et autres dangers du net, il faut avoir un ordinateur bien sécurisé. Afin d'arriver à ce résultat, il faut veiller à 2 choses : |

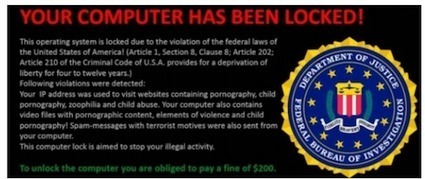

Une nouvelle race de malwares se propage sur Internet et fait de plus en plus de victimes : les ransomware. Le but du jeu pour les pirates : vous extorquer des sous !

Stéphane NEREAU's insight:

De nouvelles versions de ces programmes de blocage sont capables d'analyser le journal du navigateur sur l'ordinateur infecté et d'accuser l'utilisateur, au nom des autorités judiciaires et policières du pays en question, d'avoir consulté ou téléchargé du contenu illégal. Le paiement d'une "amende" est alors exigé pour débloquer l'ordinateur. Certains de ces programmes malveillants peuvent aller jusqu'à utiliser la webcam de l'ordinateur infecté pour ajouter une photo de la victime dans le message d'accusation, histoire de le rendre encore plus crédible. L'adresse IP et le nom du fournisseur d'accès Internet peuvent aussi être mentionnés pour valider le message.

Aux États-Unis, les cyber-attaques coûtent en moyenne 9,4M de dollars, d’après une étude. Plus de la moitié des entreprises sondées a déjà été victime d’une infiltration ou d’un vol de données.

Stéphane NEREAU's insight:

41% des entreprises de plus de 500 employés considèrent désormais ces risques comme plus importants que des risques classiques comme les Cat’Nat’, incendies et interruptions d’activités. Et cette appréciation plus élevée du risque est partagée pour 76% des sondés qui ont déjà connu une attaque.

Le Monde.fr version mobile - Plus de 20 % des sites et applications mobiles dans le monde sont concernés par cette enquête menée par la CNIL ainsi que 19 de ses homologues.

Stéphane NEREAU's insight:

Concernant uniquement la France, la CNIL a mené son audit sur 250 sites Internet "régulièrement fréquentés par les internautes français". "Il apparaît que 99 % d'entre eux collectent des données à caractère personnel. Si les tendances générales sont comparables à celles décrites au niveau mondial, certaines spécificités sont apparues. Ainsi, moins de 10 % seulement des sites Web audités ne fournissent pas d'information sur leur politique de protection des données", est-il précisé.

En conclusion, la CNIL et ses homologues indiquent qu'ils vont "se rapprocher de certains des sites présentant des manquements à la loi 'Informatique et libertés' afin que ceux-ci améliorent l'information fournie aux personnes dont elles collectent des données". "A défaut, les procédures contraignantes prévues par la loi pourront être utilisées par la CNIL", prévient l'autorité française.

L’intégrateur Alsacien ACESI a récemment lancé une palette de sept services cloud, principalement des services d’infrastructure et de supervision, sous la marque VITA 2.0.

Stéphane NEREAU's insight:

ACESI a connu une forte progression de son CA passant d’environ 6 M€ de CA en 2009 à 10 M€ en 2012. Sur le premier semestre la société a enregistré une progression de 20% de son activité, une activité notamment tirée par le développement de ses services cloud mais aussi par la progression de ses offres de stockage (ce seul domaine a vu son activité doubler sur un an). Plus prosaïquement, Jean-Marc Patouret, le gérant de la firme, explique aussi qu’ACESI a profité de la disparition de plusieurs concurrents pour grappiller des parts de marché sur sa zone géographique.

En situation de mobilité, la disponibilité de réseaux sans fil Wi-Fi est synonyme de flexibilité, mais quelles sont les mesures de sécurité à adopter lors de la connexion à un point d'accès ? Via Frederic GOUTH

Cyrille Badeau, directeur Europe du Sud de l'éditeur de sécurité Sourcefire, fait le point sur la cybercriminalité. Il note que les cyberattaques se professionnalisent et ont une visée industrielle.

Stéphane NEREAU's insight:

Je pense qu'une grande partie de la cybercriminalité est de l'espionnage industriel. Et il s'est professionnalisé et organisé pour en tirer des profits. Imaginons que je veuille monter une entreprise et que je dispose de 1 million d'euros. Soit j'utilise ces fonds pour monter mon projet, mais si je suis sur un gros marché, ce sera difficile, d'autant plus si je dois dépenser en recherche et développement.

Avec l'opération "Dragon Lady", une entreprise experte en sécurité informatique a découvert que 10 start-up étaient à l'origine de 60% des virus sur mobiles.

Stéphane NEREAU's insight:

Pourquoi avoir organisé une telle enquête ? "A Lookout, nous estimons que si nous brisons le modèle économique de ces cybercriminels, ils arrêteront", explique Marc Roger, analyste senior chez Lookout. "C'est pourquoi il est important de connaître leurs réseaux, la structure de leur business. S'il devient plus difficile pour eux d'être rentable en faisant de la cybercriminalité, alors les pirates se décourageront."

La collecte de données personnelles est une pêche au trésor pour certaines entreprises. Voici comment préserver votre vie privée. Extrait de "Anonymat sur Internet" (2/2).

Deep Web: que cache le côté sombre d'internet, où l'anonymat est roi?

Les critères ayant abouti à ce choix relèvent de la richesse fonctionnelle (dont la capacité à couvrir tous les processus ITIL et toute la gestion de parc), de sa complétude...

Stéphane NEREAU's insight:

WinGoo Service Desk, de WinGoo, a finalement été retenu. Les critères ayant abouti à ce choix relèvent de la richesse fonctionnelle (dont la capacité à couvrir tous les processus ITIL et toute la gestion de parc), de sa complétude en une seule plate-forme SaaS, de l'ergonomie et sa facilité de paramétrage.

L’année dernière, deux chercheurs en sécurité mettaient en avant une faille permettant de falsifier de titres de transport avec la technologie NFC. Aujourd’hui deux jeunes hackers annoncent pouvoir créer des pass illimités. atteo Collura, 19 ans et Matteo Beccaro, 18 ans, viennent de présenter leur hack qui permet de contourner les systèmes de sécurité des tickets de transport reposant sur le système MiFare Ultralights.

Des cartes utilisées dans les grandes villes du monde entier et qui repose sur la technologie NFC pour valider les titres de transport. Il leur a suffi d’un smartphone sous Android compatible avec la norme NFC pour pirater une carte et s’allouer des trajets illimités à vie.

Présentée à la DefCon, la manipulation est annoncée comme très simple et facile d’accès. D’ailleurs il ne leur aura pas fallu plus de quelques semaines pour casser la sécurité du système puisqu’ils se sont penchés sur la norme après que la ville de Turin n’instaure ce fonctionnement dans son réseau de transports en janvier dernier." Via McAfee France

Stéphane NEREAU's insight:

Le système de chiffrement de MiFare est quasiment inexistant et laisse la plupart des données intégrées dans les puces libres d’accès en lecture et en écriture. Avec la démocratisation des lecteurs NFC et autres dispositifs informatiques sans fil, il devient très facile de pirater ce type de cartes.

L’informatique dans le nuage (cloud computing) conserve son statut de principale priorité d’investissement pour les CIO, mais la crainte des coûts cachés reste très présente.

Stéphane NEREAU's insight:

Dans l’enquête menée à la demande de Compuware, on a demandé à 468 CIO de par le monde de faire part de leurs principaux sujets de préoccupation. Résultat: 79 pour cent redoutent les coûts cachés. Ils craignent les pertes de revenus dues à une disponibilité précaire ou à des problèmes de services de nuage. Les mauvaises expériences fonctionnelles des utilisateurs, ou encore une mauvaise impression laissée auprès des clients par suite des mauvaises performances du cloud figurent également parmi les préoccupations majeures. |

Mais alors, comment faire pour regagner cette confiance et faciliter la fidélisation ?

L'important est d'améliorer l'expérience client : plus encadré, ce dernier sera rassuré. En se sentant véritablement considéré, il sera plus satisfait et enclin à faire confiance à son conseiller. Pour se faire il faut communiquer les bonnes informations, au bon moment, via le canal de communication préféré du destinataire. Chaque client est différent, c'est pourquoi le moyen de communiquer avec lui doit, lui aussi, être adapté en fonction de ses préférences et de son mode de vie.