Your new post is loading...

Your new post is loading...

Il y a quelques jours, GitHub a fait face à une attaque informatique d’une ampleur historique, à tel point que le site web a été inaccessible pendant 10 minutes.

Deux chercheurs imaginent une nouvelle monnaie électronique permettant de rémunérer les participants à une attaque par déni de service (DDoS). En exploitant une particularité de TLS 1.2.

Issue de l'analyse de 6 milliards d'attaques en sécurité vérifiées en 2014, le rapport « 2015 Global Threat Intelligence Report 2015 » publié par NTT avec ses filiales dont Dimension Data, montre que les failles de sécurité des logiciels sont de plus en plus vite exploitées par les cybercriminels. Il souligne aussi que, bien souvent, les organisations ne sont pas assez préparées pour prendre en charge les principaux incidents de sécurité dans leurs environnements.

Depuis quelques années, les attaques par déni de service distribué (Distributed Denial of Service) se sont démocratisées ; leur facilité d’accès et d’usage, leur efficacité prouvée et leur grande variété les propulsent aujourd’hui en tête des tactiques de diversion et des moyens d’atteinte à l’image. Une aubaine pour les cyber-attaquants qui font progresser à la fois la durée et la force des attaques.

La faille ShellShock, résidant dans Bash, l’interpréteur de lignes de commande le plus utilisé sur les systèmes Unix et Linux, a beau dater de plus d’un mois, elle demeure un vecteur d’attaques de choix. Selon une alerte publiée par le SANS Internet Storm Center (programme d’une société privée de formation américaine surveillant l’activité malicieuse sur le Net), des assaillants exploitent la vulnérabilité afin de tenter de faire exécuter des scripts Perl sur des machines compromises. En ciblant en particulier les passerelles SMTP (protocole de transfert des courriels vers les serveurs de messagerie). Objectif : faire grossir un réseau d’ordinateurs zombies (botnet) commandé par IRC.

Ces fermes conteneurisées sont facilement transportables par route. Elles permettent de cultiver toutes sortes de légumes et sont livrées avec un stock de tilapias, une variété de poisson très utilisée en pisciculture. Ce système conteneurisé utilise une technologie mise au point par l'Institut Leibniz d'écologie des eaux douces et de la pisciculture en eau douce, le système aquaponique ASTAF-PRO.

Via Pascal Paul

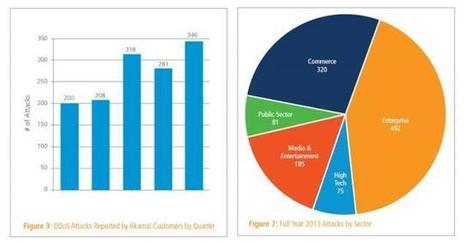

Un rapport établi par Arbor Networks met en lumière la hausse importante des attaques DDoS durant le premier semestre de 2014. Les attaques par déni de service volumétrique se veulent de plus en plus nombreuses, mais également de plus en plus puissantes.

« Payez, sinon nous faisons tomber votre site Web », telle est la menace qui accompagne en général les cyberattaques destinées à extorquer une rançon. Ces dernières semaines, de grands noms tels Evernote et Feedly ont été victimes de tentatives d’extorsion.

F5 Networks annonce l’acquisition de Defense.Net, un spécialiste de la protection en mode Cloud contre les attaques DDoS.

Arbor Networks signale un pic sans précédent dans l’ampleur des attaques DDoS sous l’effet d’abus NTP. La plus forte attaque a atteint 325 Gbit/s au premier trimestre 2014. 72 attaques ont dépassé 100 Gbit/s et le nombre d’attaques dépassant 20 Gbit/s a été multiplié par 1,5 au cours de ce trimestre par rapport à l’ensemble de l’année 2013. NTP est un protocole reposant sur UDP et servant à synchroniser les horloges sur un réseau informatique. Tout service UDP (DNS, SNMP, NTP, chargen, RADIUS) est un vecteur potentiel d’attaques DDoS car il s’agit d’un protocole « sans connexion ». Les adresses IP sources peuvent ainsi être usurpées par des pirates ayant pris le contrôle de systèmes hôtes infectés par des botnets, sur les réseaux non protégés par des mesures « antispoofing » élémentaires. NTP est très répandu en raison de son facteur élevé d’amplification (de l’ordre de 1000). En outre, les outils d’attaque sont de plus en plus accessibles, ce qui facilite l’exécution de ces attaques.

Arbor Networks Inc. publie les statistiques mondiales relatives aux attaques DDoS, issues de son observatoire des menaces ATLAS. Ces chiffres font apparaître un pic sans précédent des attaques volumétriques, sous l’effet de la prolifération des attaques par réflexion/amplification NTP.

En l’espace d’un an, le nombre d’attaques a augmenté de 75 %. Les principales cibles sont les grandes entreprises et les sociétés de commerce.

Les attaques par déni de service distribué (DDoS) ne sont plus uniquement le problème des FAI, loin de là. Elles constituent en effet aujourd’hui ce qui pourrait s’apparenter à une épidémie touchant tous types d’entreprises. Pourquoi ?

|

Selon le laboratoire de F5, notre continent est la première victime d’attaques DDoS qui connaissent une forte augmentation et une diversité tactique nouvelle. Detect languageAfrikaansAlbanianArabicArmenianAzerbaijaniBasqueBelarusianBengaliBosnianBulgarianCatalanCebuanoChichewaChinese (Simplified)Chinese (Traditional)CroatianCzechDanishDutchEnglishEsperantoEstonianFilipinoFinnishFrenchGalicianGeorgianGermanGreekGujaratiHaitian CreoleHausaHebrewHindiHmongHungarianIcelandicIgboIndonesianIrishItalianJapaneseJavaneseKannadaKazakhKhmerKoreanLaoLatinLatvianLithuanianMacedonianMalagasyMalayMalayalamMalteseMaoriMarathiMongolianMyanmar (Burmese)NepaliNorwegianPersianPolishPortuguesePunjabiRomanianRussianSerbianSesothoSinhalaSlovakSlovenianSomaliSpanishSundaneseSwahiliSwedishTajikTamilTeluguThaiTurkishUkrainianUrduUzbekVietnameseWelshYiddishYorubaZulu AfrikaansAlbanianArabicArmenianAzerbaijaniBasqueBelarusianBengaliBosnianBulgarianCatalanCebuanoChichewaChinese (Simplified)Chinese (Traditional)CroatianCzechDanishDutchEnglishEsperantoEstonianFilipinoFinnishFrenchGalicianGeorgianGermanGreekGujaratiHaitian CreoleHausaHebrewHindiHmongHungarianIcelandicIgboIndonesianIrishItalianJapaneseJavaneseKannadaKazakhKhmerKoreanLaoLatinLatvianLithuanianMacedonianMalagasyMalayMalayalamMalteseMaoriMarathiMongolianMyanmar (Burmese)NepaliNorwegianPersianPolishPortuguesePunjabiRomanianRussianSerbianSesothoSinhalaSlovakSlovenianSomaliSpanishSundaneseSwahiliSwedishTajikTamilTeluguThaiTurkishUkrainianUrduUzbekVietnameseWelshYiddishYorubaZulu Text-to-speech function is limited to 200 characters Options : History : Feedback : DonateClose

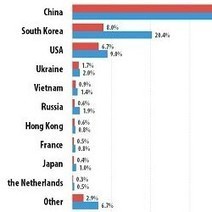

Bien qu'elle ne représente que 0,5% des attaques par déni de service distribué (DDoS), La France figure désormais en 8 ème position au classement des 10 pays les plus touchés, devant les Pays Bas. La Chine reste le pays le plus visé.

Toute organisation disposant d'un système d'information connecté à Internet est potentiellement vulnérable à une attaque de type DDoS (Déni de service organisé). Comment anticiper cette menace et y faire face ?

Deux études réalisées par deux fournisseurs ont chacune mis en avant le risque croissant généré par les attaques par déni de service distribué.

Les attaques par déni de service distribué (DDoS) deviennent de plus en plus intenses et élaborées à mesure que les entreprises utilisent des applications Web pour leurs activités commerciales quotidiennes.

Nous avons observé une forte hausse en termes de fréquence, de volume et de sophistication des attaques DNS (attaques DDoS et autres) au cours des dernières années, ce qui indique les possibles lacunes des systèmes de prévention et de détection d’intrusion existants, ainsi que des pare-feu de nouvelle génération, en tant que moyen de défense. Les entreprises ont donc besoin de comprendre les menaces savoir comment protéger leur infrastructure et, en particulier, la composante DNS de leur réseau.

Une entreprise sur cinq a déjà perdu l’usage de ses systèmes pendant toute une journée de travail, révèle une nouvelle étude* mondiale de BT. Les cyberattaques ayant pour but de rendre indisponible un service sont en effet de plus en plus habiles pour contourner les mécanismes de sécurité avec des perturbations importantes à la clé, au point qu’il faut parfois plusieurs jours avant que les entreprises retrouvent un fonctionnement normal.

Après avoir progressé de 7,9% en valeur en 2012, le marché mondial des logiciels de sécurité s'est contenté d'une croissance de 4,9% l'an dernier avec un CA de 19,9 Md$, selon Gartner. L'évolution moins forte que prévue des revenus tient notamment au fait que certaines solutions phares du secteur deviennent progressivement des biens de consommation courante et perdent ainsi de leur valeur économique. « Les catégories les plus particulièrement concernées sont celles des logiciels de protection des postes clients et des passerelles de sécurisation des email, principalement sur le segment grand public. En 2013, ces deux types de produits ont représenté 25% des ventes totales d'applications de sécurité dans le monde », indique Ruggero Contu, analyste au Gartner.

L'acronyme DDOS, pour Distributed denial of service, inquiète de nombreux responsables de sites web. Le principe est simple : des milliers de PC infectés par un "bot" se mettent à attaquer un site Web jusqu'à ce qu'il tombe et soit mis hors-service. Pour un site marchand, cette indisponibilité entraîne une chute de son chiffre d'affaires, ce qui fait le bonheur de ses concurrents directs.

Arbor Networks Inc. publie les statistiques mondiales relatives aux attaques DDoS, issues de son observatoire des menaces ATLAS. Ces chiffres font apparaître un pic sans précédent des attaques volumétriques, sous l’effet de la prolifération des attaques par réflexion/amplification NTP.

Les données ainsi que les systèmes informatiques sont nos biens les plus précieux car le fonctionnement entier des entreprises modernes repose sur ces deux éléments. Mais pourtant, il n'y a jamais eu autant de menaces qui ont pesé sur l'intégrité de nos systèmes informatiques comme cela est de nos jours. Ces menaces peuvent venir de l'extérieur avec l'utilisation importante d'Internet au quotidien et/ou de l'externalisation de certains services (e-mail, stockage, hébergement...) comme de l'intérieur avec l'entrée (ou la sortie) de données importées sur les postes clients et les serveurs par les utilisateurs. La démocratisation du mouvement BYOD (Bring Your Own Device) dans les entreprises pour les ordinateurs et les Smartphones augmente considérablement les menaces qui viennent de l'intérieur (les employés sont bien souvent une cible privilégiée pour les pirates).

« Allo ? Ici le commissariat, on vient de fracturer votre bureau, merci de venir vérifier si on ne vous a rien volé, toutes affaires cessantes ». Voilà une manœuvre de diversion classique, qui permet aux cambrioleurs de profiter de votre absence certaine pour pénétrer chez vous et faire main basse sur vos biens les plus précieux. Un type d’attaque équivalent existe dans le cybermonde. Le DDoS remplace le faux coup de fil en détournant l’attention des professionnels du réseau et de la sécurité qui se précipitent alors pour contrer l’attaque par déni de service.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...