Your new post is loading...

Your new post is loading...

Maîtriser la data, faut-il le répéter, est désormais le Saint Graal des marques et des médias. Nul n’ignore plus que les ¾ des consommateurs consultent l’avis des réseaux avant d’acter un achat.

Éducation aux médias et formation à l’esprit critique sont deux piliers du combat contre les fake news. Encore faut-il leur donner des moyens et du temps dans la formation des élèves.

La confiance n’est plus un sujet de salon, C’EST LE SUJET ! Confiance sociale et sociétale ; confiance entre les élites et le peuple, confiance entre dirigeants et salariés, confiance entre dirigeants et actionnaires, confiance interculturelle aussi, confiance inter- générationnelle…

La publication sur les réseaux sociaux, par des salariés et des tiers, de contenus relatifs à l’entreprise est soumise à l’application de règles juridiques. Elle soulève toutefois, du fait du développement de nouveaux usages, des questions juridiques inédites.

Via Frederic GOUTH

Aujourd'hui, la cybercriminalité est de plus en plus importante et organisée. Nous sommes loin de l'époque du pirate solitaire qui envoyait des malware du fond de sa chambre. Le phishing, par exemple, a prospéré au cours des dernières années. Les cybercriminels utilisent des méthodes de plus en plus sophistiquées de phishing pour cibler les entr eprises, ce qui entraîne non seulement une perte de crédibilité des entreprises mais aussi et par conséquent une perte de clients et de bénéfices. La priorité première pour entreprise, cible d'une attaque via le phishing devrait être la protection de ses clients.

Les gros titres du dernier Verizon Data Breach Investigation Report semblent sous-entendre que la lutte contre la cybercriminalité pourrait être perdue. Et ce, même si Verizon a précisé, après avoir analysé les données de plus de 100.000 incidents de sécurité sur 10 ans, que 92 % des attaques peuvent être réparties en 9 types de menaces (les attaques de malwares, la perte ou le vol d'appareils, les attaques DDoS, les arnaques à la carte bancaire, les attaques d'applications web, le cyber-espionnage, les intrusions, le vol interne et les erreurs humaines), ce qui signifie que les entreprises font toujours face aux mêmes risques et aux mêmes attaques, depuis tout ce temps, et à plusieurs reprises.

La grande majorité des entreprises n’utilise qu’une partie des fonctionnalités de leurs logiciels de gestion. Le manque de formation et le double emploi sont les principales raisons invoquées.

Sur Facebook, il est désormais possible d'accéder aux photos privées d'autres membres. La faille a été révélée par le site spécialisé Data Security Breach qui explique que la seule modification de la langue d'utilisation dans les paramètres suffit à contourner toutes les règles de confidentialité.

Si sur l’équipement PC et Internet, PME et TPE françaises sont loin d’être en retard (92% et 89%), elles sont toujours une minorité à être présentes en ligne (47% ont un site), y compris sur les réseaux sociaux (23%). Perplexes et réticents au numérique demeurent encore nombreux, notamment vis-à-vis du Cloud.

Doctor Web présente un bilan des menaces les plus importantes et/ou significatives ayant touché les utilisateurs en 2013. L'année 2013 a mis en lumière plusieurs menaces pour la sécurité informatique. Comme en 2012, l'une des grandes tendances de l'année passée a été la propagation des Trojans encoders qui ont touché les utilisateurs dans de nombreux pays. Les spécialistes ont observé une augmentation du nombre de logiciels malveillant visant à afficher de la publicité sur les ordinateurs des victimes, ou à récolter de la crypto monnaie Bitcoin et Litecoin (surtout à la fin de l'année). La gamme de logiciels malveillants ciblant Android s’est considérablement élargie.

Que faire quand on vous refuse la suppression d’une information personnelle qui se retrouve sur Internet ? Contacter la Commission nationale informatique et libertés (CNIL), le « Zorro » des internautes dont la e-réputation est en péril.

Votre entreprise utilise des services web comme LinkedIn, Twitter, Facebook, Dropbox ou Gmail? Vous avez une stratégie ainsi qu’une politique d’utilisation des médias sociaux, mais avez-vous pensé à bien sécuriser les espaces web que vous utilisez?

|

La Commission de protection de la vie privée (CPVP) soutient la proposition du secrétaire d'Etat Philippe De Backer de fixer à 13 ans l'âge minimum pour pouvoir accéder aux réseaux sociaux sans autorisation parentale. "Cet âge correspond mieux à la réalité quotidienne de très nombreux jeunes qui surfent déjà sur Internet à un jeune âge", indique l'institution dans un communiqué.

Les réseaux sociaux ont le vent en poupe dans les entreprises, à la fois pour véhiculer leur stratégie et leur image de marque. Mais la visibilité réelle qu’apportent ces sites à une organisation occulte souvent de sérieux risques de sécurité. Or on sait aujourd’hui que les réseaux sociaux sont devenus l’une des cibles privilégiées des escrocs et cybercriminels en tout genre et représentent l’un des principaux vecteurs de fuites de données au sein des entreprises... Comment encadrer ce phénomène

Face aux réseaux sociaux, la question est désormais comment agir comme il faut ? Réponse : être digital c’est accepter d’être partie intégrante d’un écosystème collaboratif et non plus le nombril du monde.

Le web est devenu un far west pour les cybercriminels qui redoublent d'imagination pour piègés les internautes. Dans une tribune adressée au blog Avions & Cies, Cyrille Badeau, directeur Europe du Sud, Sourcefire (groupe Cisco) analyse ce phénomène qui prend de l'ampleur et les nouveaux pièges tendus notamment via l'utilisation de faux titres spactaculaires afin d'inciter l'internaute à ouvrir un mail infecté. Bonne lecture!

Via Pascal Paul

Les entreprises anticipent une intensification des investissements en matière de sécurité sur les trois prochaines années (40% des grands comptes, 26% des PME). Tel est le premier constat tiré de l'étude IDC réalisée pour Dell et Intel qui souligne le passage d’une sécurité « réactive » à une politique structurée de sécurité et de gestion des risques. La décentralisation de l'informatique vers les utilisateurs génère de nouveaux risques : pour 72% des entreprises les réseaux sociaux représentent une menace. Ainsi, la simple copie de données sur disque ou clé USB est une préoccupation pour 78% des entreprises. Plus d’un tiers des initiatives menées impliquent la mise en place d’agents de cryptage de terminaux mobiles. Au-delà de la convergence des outils de sécurité et du développement des services managés, l’analytique et le Big Data promettent l’avènement d’une sécurité plus intelligente.

Seulement 2 entreprises sur 10 comptant plus de dix salariés ont une présence sociale contre 3 sur 10 au niveau européen.

Vous pensez que Snapchat et autres réseaux sociaux sont sécurisés mais ils comportent tous des failles alors qu'aujourd'hui ils sont devenus incontournables.

Les réseaux sociaux permettent de tout savoir de vous, expertise d’un détective privé qui vous met en garde sur le risque de social engineering.

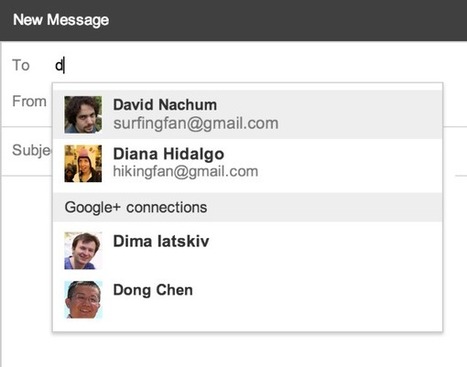

Il sera bientôt possible, pour tous les utilisateurs de Google+, d’envoyer des mails aux contacts de leurs cercles, sur le réseau.

Confidentialité des données, réseaux sociaux, internet des objets et applications mobiles... Alors que la fin d'année approche, Symantec publie ses prévisions annuelles pour 2014 en matière de sécurité informatique. Voici les grandes tendances qui attendent les utilisateurs, particuliers comme entreprises, et ce qu’elles impliquent.

D'après Symantec, les internautes français sont davantage touchés par la cyber-criminalité sur mobile que leurs homologues européens, et rares sont ceux qui se protègent vraiment.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...

Culturellement, les acteurs européens du digital sont mieux préparés à la complexité et à l’obligation de transparence que leurs voisins américains ou asiatiques. La RGDP signe l’opportunité de voir éclore des champions européens qui proposeront de nouveaux services, de nouveaux process technologiques, de nouveaux produits, dans un dialogue constructif avec les grands acteurs social media. Saisissons-la.