Your new post is loading...

Your new post is loading...

L’Internet des Objets Connectés ou I.O.T (Internet Of Things), suscite bon nombre d’intérêts aussi bien d’un point de vue technique, stratégique qu’économique.

En l’état, le texte de la Commission européenne protégeant la vie privée en ligne compliquerait le développement de l’Internet des objets.

À l’heure de l’informatique ubiquitaire et de la démocratisation des équipements connectés, estimés à plus de 50 milliards en 2020, les risques de cyberattaques se sont démultipliés. Ces objets de notre quotidien, connectés soi-disant pour nous « simplifier » la vie, sont aujourd’hui devenus de véritables espions, capables même de servir la cause de cyberattaques d’envergure. Les botnets Mirai et IoTroop en sont un parfait exemple. Julia Juvigny, Chargée d’études et veilles en cybersécurité, et Thomas Gayet, Directeur du CERT-UBIK - Digital Security, reviennent à l’occasion de la 10ème édition du FIC sur les principaux risques et vulnérabilités de l’IoT, et présentent quelques scénarios d’attaques futures susceptibles de viser cet écosystème.

La CNIL compte renforcer son activité de contrôle en se concentrant sur des thématiques prioritaires comme les objets connectés et le paiement sans contact.

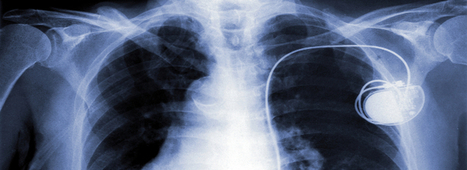

Les données en santé sont toujours conservées par les pouvoirs publics. Pourtant, il existe maintenant de nombreuses sources de données accessibles aux organismes de santé, mais qu’il faudra savoir utiliser.

Europol lance un avertissement sur l’intérêt de plus en plus marqués par la criminalité organisée par l’Internet caché et celui des objets. Le droit européen doit s’adapter aux évolutions des menaces.

L'avènement attendu au cours de cette décennie des objets connectés (montres, lunettes, autos) va poser d'énormes défis en terme de cybersécurité que ce soit pour les États, les entreprises et les particuliers, selon plusieurs sociétés présentes aux Assises de la sécurité à Monaco. «Le besoin de sécuriser les systèmes d'objets connectés augmente exponentiellement pour protéger les données personnelles et éviter l'interruption des services offerts par de tels systèmes», souligne Didier Appell, directeur de l'offre cybersécurité de Sogeti High Tech.

Positionné dans les services de communication à destination des entreprises, Orange Business Services a créé une Entreprise de Services Numériques baptisée Orange Applications for Business. Objectif : accompagner la stratégie digitale de ses clients et se différencier face à Capgemini, Atos et IBM.

Absence de chiffrement, interfaces d’administration vulnérables, défauts dans la gestion des mots de passe : HP déplore le manque d’implication des fabricants d’objets connectés dans la préservation des données personnelles.

L’Agence internationale de l’énergie en appelle à une réflexion globale sur le cas des appareils électroniques connectés en permanence au réseau.

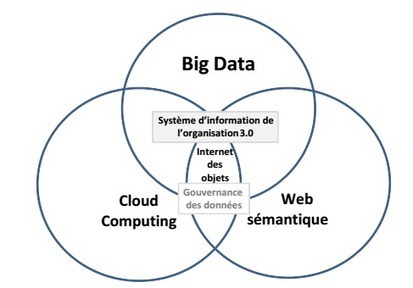

Pour assurer l'alignement stratégique des systèmes d'information connectés aux objets, le Directeur des systèmes d'information devra revisiter l'opportunité du modèle "Strategic Alignment Model", qui régit les systèmes d'information à ce jour. Il pourra alors se pencher sur la mutation du modèle MOA-MOE avec la notion de maîtrise d'usage.

|

Votre objet connecté ne l’est plus, et pour cause : son fabricant a fait faillite. Dans ce cas de figure, rassurez-vous, vous avez normalement des droits sur vos données.

Les objets connectés envahissent les entreprises, au nom du bien-être et de la productivité. Surveillés par leurs patrons, les salariés peuvent-ils vraiment refuser de porter ces mouchards ?

Nouvelles sources de menaces informatiques, les objets connectés peuvent aussi devenir une nouvelle source de revenus pour les spécialistes de la sécurité informatique. À condition de sortir des modes de pensée traditionnels.

Le système d’information est aujourd’hui reconnu comme une composante hautement stratégique pour toute organisation (entreprise privée, organisme publique, etc.) car il lui apporte des avantages concurrentiels durables (excellence opérationnelle, meilleure qualité de service, augmentation de chiffre d’affaire, meilleure connaissance/relation avec ses clients et fournisseurs, meilleure prise de décision), ou tout simplement des capacités de survie dans un monde globalisé, complexe, instable et hautement concurrentiel.

L’explosion des objets connectés est d’ores et déjà programmée et notre quotidien va être implacablement perturbé dans les prochaines années que nous le voulions ou pas. En devenant de plus en plus interconnectés, nous offrons en conséquence une plus grande surface d’attaque pour les cyber-criminels; Il ne faut donc surtout pas baisser sa garde, en particulier si l’on considère les graves carences en sécurité que ces objets charrient aujourd’hui malheureusement avec eux.

Le Smart et les objets connectés envahissent notre quotidien : santé, domicile, énergie, voiture… Tous les domaines sont désormais concernés ! Mais la connectivité de ces objets les expose à des risques de sécurité et de respect de la vie privée importants qui doivent être traités dès à présent, si l’on veut éviter les impacts dans notre vie future. Peut-on vraiment développer des objets connectés qui s’inscrivent dans un cercle de confiance, à la fois ergonomiques et sûrs pour l’utilisateur ? Gérôme Billois, Solucom, ouvre le débat lors des Assises de la Sécurité à l’occasion d’une table ronde dédiée.

En début d’année, Google a fait les gros titres des journaux en rachetant Nest Labs, une start-up spécialisée dans la maison connectée, pour 3,2 milliards de dollars en numéraire. Bien que ses produits intelligents aient soulevé beaucoup d’enthousiasme, certains analystes ont trouvé fort généreuse l’offre faite à cette petite entreprise, évaluée il y a à peine un an à 800 millions de dollars. Mais plus encore, ils se sont demandé pourquoi Google, compte tenu de son succès, son talent et sa réputation, avait décidé de se lancer dans l’internet des objets (IdO) par le biais d’une opération de croissance externe ?

Depuis peu les objets connectés envahissent nos maisons mais malgré leur capacité à nous faciliter la vie, ils pourraient bien augmenter le sentiment d’insécurité du fait de leurs nombreuses failles.

Via Pascal Paul

En matière d'Internet des Objets, on se satisfait souvent du fait que le système fonctionne, pourtant, la connexion physique et la sécurité inhérente sont des aspects non négligeables. Selon Benoit Mangin, d'Aerohive, le Wi-Fi est et restera le mécanisme de connexion prépondérant pour l’Internet des Objets, car l'infrastructure permettant de l'exploiter de façon sécurisée existe déjà.

Les objets qui nous entourent sont de plus en plus connectés et les entreprises collectent par ce biais de plus en plus de données quantifiées sur les utilisateurs.

Mesurer le nombre exact de pas parcourus dans la journée, suivre son poids avec une balance connectée, mesurer la qualité de son sommeil avec un bracelet un podomètre ou une montre, autant de possibilités offertes aux adeptes de la « quantification de soi ». Ces objets connectés posent des questions nouvelles. C’est pourquoi, à l’occasion de la publication du Cahier innovation et prospective consacré à ce sujet, la CNIL organise une table-ronde afin d’éclairer le débat ainsi que des ateliers avec les professionnels.

Mesurer le nombre exact de pas parcourus dans la journée, suivre son poids avec une balance connectée, mesurer la qualité de son sommeil avec un bracelet un podomètre ou une montre, autant de possibilités offertes aux adeptes de la « quantification de soi ». Ces objets connectés posent des questions nouvelles. C’est pourquoi, à l’occasion de la publication du Cahier innovation et prospective consacré à ce sujet, la CNIL organise une table-ronde afin d’éclairer le débat ainsi que des ateliers avec les professionnels.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...