Research and publish the best content.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Already have an account: Login

Vous trouverez dans ce thème des actualités, en France et dans le monde, sur les innovations digitales et numériques, en passant par la cybersécurité ou confiance numérique, l'informatique en nuage, les mégadonnées ainsi que le management des services et de projet

Curated by

Stéphane NEREAU

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

|

|

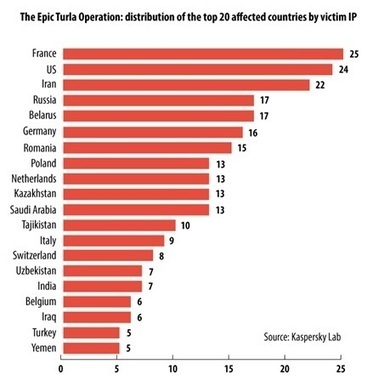

Les chercheurs de Kaspersky Lab ont découvert que les attaquants derrière Epic Turla utilisent des exploits zero-day, de l’ingénierie sociale et des techniques de watering hole pour infecter les victimes. Une fois l’utilisateur infecté, Epic se connecte immédiatement au serveur de commande et de contrôle (C&C) pour envoyer un pack avec les informations du système de la victime. Une fois qu’un système est compromis, les attaquants reçoivent de brèves informations sur la victime et peuvent ainsi implanter des fichiers pré-configurés contenant une série de commandes pour exécution