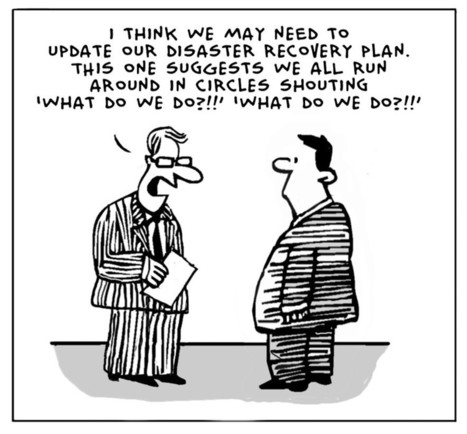

Les notions de RPO et RTO interviennent dans un certain contexte. Pour éviter de subir des pertes de données et des pertes financières, les entreprises prévoyantes réfléchissent à ce qui pourrait se passer en cas de sinistre informatique. La mise en place d’un DRP (Disaster Recovery Plan), désigné en français plan de reprise d’activité (PRA), contribue à formaliser des processus qui permettent de reprendre rapidement les activités. Ce dispositif détermine quoi faire en termes de logistique, informatique et humain. Celles-ci favorisent l’élaboration d’une stratégie d’investissement de mesures de sécurité informatique, et aident à déterminer les actions à mettre en place dans un ordre précis lors d’une catastrophe.

Research and publish the best content.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Already have an account: Login

Vous trouverez dans ce thème des actualités, en France et dans le monde, sur les innovations digitales et numériques, en passant par la cybersécurité ou confiance numérique, l'informatique en nuage, les mégadonnées ainsi que le management des services et de projet

Curated by

Stéphane NEREAU

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

|

|