Des chercheurs en sécurité ont réussi à contourner les protections déployées par EMET, l'outil d'atténuation des attaques de Microsoft.

Research and publish the best content.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Already have an account: Login

Vous trouverez dans ce thème des actualités, en France et dans le monde, sur les innovations digitales et numériques, en passant par la cybersécurité ou confiance numérique, l'informatique en nuage, les mégadonnées ainsi que le management des services et de projet

Curated by

Stéphane NEREAU

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

|

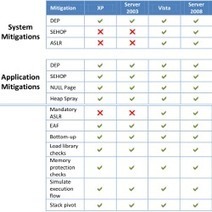

Si d'autres chercheurs ont présenté des méthodes pour contourner certaines mesures d'EMET, l'équipe de DeMott revendique une méthode pour contourner toutes celles de la dernière version 4.1. Elle a synthétisé ses travaux dans un rapport de recherche et a fourni préalablement ses résultats à Microsoft. D'ailleurs, Jared DeMott indique que la firme de Redmond devrait s'inspirer des travaux des chercheurs dans la version 5 d'EMET.

Cependant, il explique qu'EMET souffre d'un problème plus profond pour arrêter efficacement les attaques. L'utilitaire fonctionne au niveau de l'espace utilisateur et non au niveau du noyau, souligne le rapport. « Notre étude montre que les technologies qui fonctionnent au même niveau que l'exécution du code malveillant peuvent généralement être contournées, car il n'y a pas d'avantages supérieurs sur ce terrain comme c'est le cas pour la protection du kernel ou d'un hyperviseur », constate le responsable. Microsoft reconnaît que si son outil est un obstacle supplémentaire pour rendre les attaques plus difficiles, il ne garantit pas que les failles ne puissent pas être exploitées. Pour Bromium, EMET reste un bon produit pour son prix, c'est-à-dire gratuit. La vraie question n'est pas de savoir si l'outil de sécurité peut être contourné, mais quelle est la valeur des données à protéger. « Pour une entreprise ayant des données critiques, EMET ne bloquera par des attaques ciblées », concluent les chercheurs.