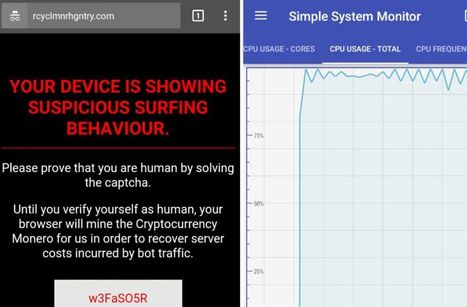

Ce « cryptomining » forcé affecte les terminaux Android et réduit l’autonomie des batteries.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Stephane Manhes's curator insight,

September 9, 2014 6:49 AM

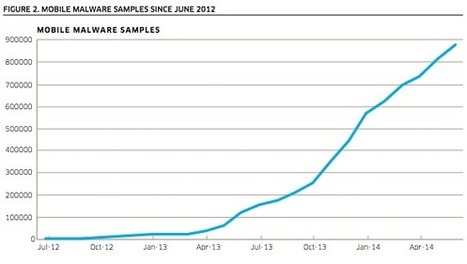

Le nombre de terminaux mobiles touchés par des logiciels malveillants ne cesse d’augmenter. Selon les derniers chiffres en date du Kindsight Security Labs d’Alcatel-Lucent, qui s’appuie sur l’analyse des trafics transitant sur ses équipements réseaux et non sur celle des terminaux en eux-même, le taux d’infection des téléphones mobiles a augmenté de 17% au cours du premier semestre 2014. Soit près du double du taux constaté en 2013. Selon l’équipementier français, 0,65 % terminaux seraient ainsi infectés au 30 juin 2014 (contre 0,55 % fin 2013). Ce qui fait peu en apparence mais toucherait en réalité pas moins de 15 millions d’appareils. Contre 11,3 six mois auparavant. |

|